Google estima que más de 12,3 millones de personas son víctimas del phishing cada año. A pesar de que los primeros ataques de phishing se registraron a finales del siglo pasado y los métodos tradicionales van quedando poco a poco en un segundo plano, este tipo de ciberfraude sigue representando un peligro bastante grave tanto para particulares como para empresas.

Para minimizar los riesgos de ser víctima de phishing, debe familiarizarse con este tipo de fraude cibernético en detalle.

¿Qué es la suplantación de identidad?

En la gran mayoría de los casos, el phishing es la distribución de cartas en nombre de empresas bastante conocidas y de carácter masivo. Dichos mensajes suelen contener un enlace que conduce a un sitio que, tras una rápida inspección inicial, no es diferente del real. Al ingresar información confidencial en los campos apropiados, lo que los estafadores logran usando una variedad de trucos, el usuario les da acceso a los ciberdelincuentes a sus cuentas.

Cómo empezó todo

La primera mención de phishing relacionado con AOL apareció en 1996.

Los estafadores, haciéndose pasar por empleados de una empresa de medios, pedían a los usuarios que les proporcionaran las contraseñas de sus cuentas y, después de obtener acceso, las usaban para enviar spam. La distribución a los sistemas de pago comenzó a principios de la década de 2000 y, en 2006, los estafadores cibernéticos llegaron a MySpace y robaron los datos de registro de los usuarios.

Objetivo de suplantación de identidad

Teniendo en cuenta que los ataques de phishing se pueden realizar tanto a particulares como a empresas, los objetivos que persiguen los estafadores también difieren.

Entonces, en el primer caso, el objetivo es obtener acceso a los nombres de usuario y contraseñas, así como a los números de cuenta de los usuarios de los servicios bancarios, así como a los sistemas de pago y redes sociales. Además, los ataques de phishing a menudo se llevan a cabo para instalar software malicioso en la computadora de una posible víctima.

Retirar cuentas a las que han accedido los estafadores es un proceso bastante complicado desde el punto de vista técnico, y es mucho más fácil atrapar a una persona involucrada en tales operaciones.

Así, habiendo recibido información confidencial, el defraudador, en la gran mayoría de los casos, simplemente la vende a otras personas utilizando métodos probados para retirar fondos de las cuentas. En el caso de que se produzca un ataque de phishing a una empresa, el objetivo prioritario es acceder a la cuenta de uno de los empleados para posteriormente atacar a la empresa en su conjunto.

Métodos y esquemas de phishing

Método de Ingeniería Social

En este caso, los estafadores, haciéndose pasar por empleados de empresas conocidas, informan a la potencial víctima que es necesario actualizar los datos personales, o proporcionarlos, lo que generalmente se explica por una falla o pérdida del sistema.

Este esquema utiliza el hecho de que las personas suelen reaccionar ante eventos significativos, en relación con lo cual los organizadores del ataque de phishing intentan excitar al usuario tanto como sea posible, obligándolo a tomar la acción que los estafadores necesitan de inmediato. Generalmente se acepta que una carta con la frase “para restaurar el acceso a la cuenta, siga el enlace…” en el titular llama la atención del usuario, obligándolo a hacer clic.

Simple engaño

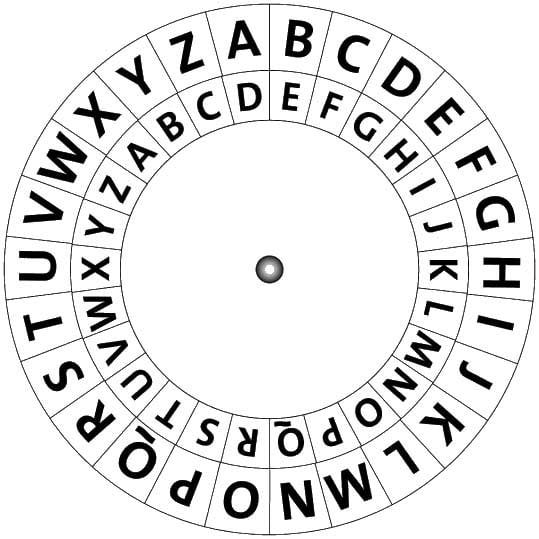

Este esquema, en el que los estafadores envían un correo electrónico en nombre de una empresa conocida, incluida una solicitud para seguir un enlace, es el más común y permite que se envíen millones de correos electrónicos no deseados en una hora. Para robar datos personales, se crean sitios de phishing que, a primera vista, aparentemente no difieren de los reales. En la gran mayoría de los casos, se utilizan dominios que difieren de los reales en, literalmente, un carácter.

Phishing de arpón

En este caso, el ataque no es masivo, sino que se realiza sobre una persona concreta. Por lo general, este esquema se utiliza para eludir la protección de la empresa y realizar un ataque dirigido. Los ciberestafadores estudian de forma preliminar a las posibles víctimas a través de las redes sociales, así como de otros servicios, adaptando así los mensajes, haciéndolos más convincentes.

«Caza de ballenas»

Un método similar se utiliza en un ataque de phishing contra los altos directivos y ejecutivos de la empresa, y para tener la máxima idea de las cualidades personales de una posible víctima, los estafadores pasan mucho tiempo tratando de encontrar la forma más adecuada de robar. información confidencial.

Distribución de virus

A menudo, los ataques de phishing no se utilizan para robar datos personales, sino para dañar a un grupo particular de personas. Para ello, se inserta un enlace en un mensaje de phishing, al hacer clic se descarga un programa malicioso en el ordenador de la víctima, con el que se puede tomar el control total del ordenador del usuario.

Agricultura

Con este método, que es bastante nuevo, los estafadores obtienen datos personales a través de sitios web oficiales. Tal phishing, cuando se falsifica la dirección digital del sitio web oficial de la empresa en el servidor DNS y se redirige automáticamente al usuario a un sitio falso, es mucho más peligroso que los métodos tradicionales, ya que en este caso la falsificación es simplemente imposible de ver. Ebay y PayPal ya han sufrido este tipo de esquema de phishing.

Vishing

En este caso, se utiliza la comunicación telefónica, y el número de teléfono en sí, al que se debe llamar para eliminar el «problema», se indica en una carta de carácter de notificación. Además, ya directamente en el curso de una conversación telefónica, los estafadores le piden al usuario que proporcione datos de identificación para resolver el problema lo más rápido posible.

Cómo protegerse del phishing

En primer lugar, debe aprender a calcular el phishing usted mismo, y cuando reciba cartas que le pidan que «verifique» su cuenta, comuníquese de inmediato con la empresa para autenticar el mensaje.

En lugar de usar hipervínculos, debe ingresar manualmente la URL de la empresa en su navegador. La gran mayoría de los mensajes provenientes de servicios reales contienen cierta información que no está disponible para los phishers principiantes, como un nombre o los últimos dígitos de una cuenta, aunque esto solo reduce ligeramente los riesgos. Vale la pena señalar que un enlace a un sitio de phishing también puede estar contenido en mensajes de amigos cuyas cuentas han sido pirateadas.

Métodos técnicos para minimizar riesgos

Muchos navegadores ya advierten a los usuarios de Internet sobre las amenazas de phishing, para lo cual mantienen sus propias listas de dichos sitios. Los servicios de correo también están luchando, mejorando los filtros de spam y analizando los correos electrónicos de phishing. Grandes empresas, con el fin de minimizar riesgos, complicar los trámites de autorización y mejorar la protección de los datos personales.

El experto en seguridad de la información Mikhail Tereshkov, en representación de JSC ER-Telecom Holding, brinda varios métodos de protección contra el phishing bastante simples pero efectivos. Debe prestar especial atención a si el sitio tiene un certificado de seguridad que se parece a https y también cambiar las contraseñas predeterminadas del enrutador. Al realizar compras, es mejor no usar Wi-Fi público, y al pagar en una tienda en línea desconocida, debe recopilar más información al respecto.

Salida

Teniendo en cuenta el hecho de que los ataques cibernéticos han entrado en nuestras vidas hace mucho tiempo, la protección calificada contra los ciberdelincuentes se ha convertido en una de las principales tareas de las corporaciones que desarrollan servicios de comercio electrónico, sin embargo, los usuarios comunes no deben olvidarse de las medidas que pueden minimizar el riesgo de caer en la trampa de los delincuentes.