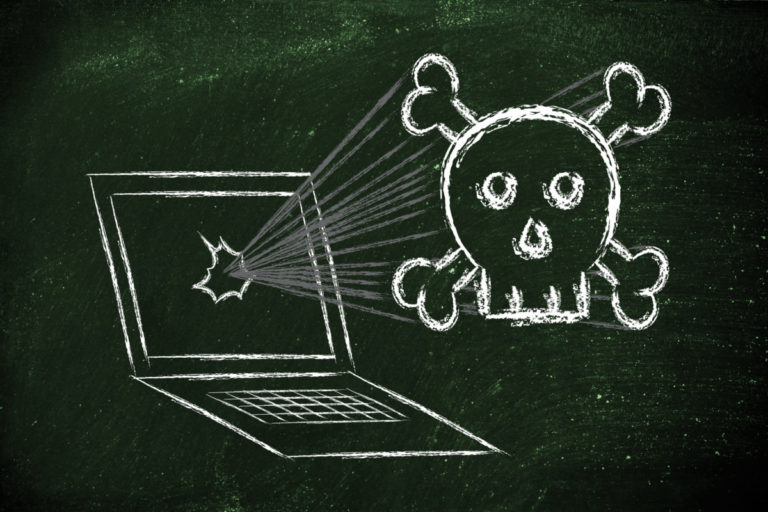

نسمع عن مخاطر الإنترنت طوال الوقت. وبينما يتزايد الوعي بهذه المشكلة ، فإن المجرمين في حالة تأهب.

إنهم يبتكرون باستمرار طرقًا جديدة للقيام بأنشطة غير قانونية على أجهزة الكمبيوتر الخاصة بالضحايا ، أو سرقة المعلومات السرية ، أو التسبب في أضرار أخرى. البرامج الضارة هي واحدة منها. في هذه المقالة ، سنناقش ماهيتها وكيف ظهرت وكيف تحمي نفسك منها.

ما هي البرامج الضارة؟

يمكن أن تشمل هذه الفيروسات والديدان وأحصنة طروادة وبرامج التجسس وبرامج الإعلانات المتسللة وبرامج الفدية. يمكن استخدام البرامج الضارة من أجل:

- سرقة بيانات بطاقة الائتمان أو البيانات المالية الأخرى ؛

- تنفيذ هجوم رفض الخدمة ، أو DoS ، على الشبكات الأخرى ؛

- إصابة أجهزة الكمبيوتر واستخدامها لتعدين العملات المشفرة.

لذلك ، يمكن أن تؤثر البرامج الضارة ، بطريقة أو بأخرى ، على جميع مستخدمي الكمبيوتر.

كيف ومتى ظهرت البرامج الضارة؟

تمثل البرامج الضارة تهديدًا للأشخاص والمؤسسات منذ أوائل السبعينيات. تم العثور على فيروس Creeper في ARPANET ، وهي شبكة كمبيوتر عسكرية أمريكية تعتبر رائدة الإنترنت الحديث.

تم تصميم البرنامج الضار لنظام التشغيل Tenex الشهير آنذاك ، والذي يمكن الوصول إليه في وضع عدم الاتصال عبر مودم ونسخ نفسه إلى نظام بعيد. منذ ذلك الحين ، تعرضت أجهزة الكمبيوتر للهجوم من قبل مجموعة متنوعة من البرامج الضارة ، والغرض منها إحداث أكبر قدر ممكن من الاضطراب والضرر.

أنواع البرامج الضارة

تتمثل إحدى طرق حماية بياناتك وأجهزتك من البرامج الضارة في التعرف عليها بشكل أفضل. لذا ، دعنا نلقي نظرة فاحصة على الأنواع الرئيسية للبرامج الضارة.

الفيروسات

يرتبط الفيروس بمستند أو ملف يدعم وحدات الماكرو لتنفيذ التعليمات البرمجية والانتشار من كمبيوتر إلى آخر. بمجرد التنزيل ، لا يتم تشغيل البرنامج الضار حتى يتم فتح الملف واستخدامه. تم تصميم الفيروسات لتعطيل عمل النظام ويمكن أن تسبب مشاكل خطيرة وفقدان البيانات.

الديدان

تتكاثر الديدان بسرعة وتنتشر إلى أي جهاز على الشبكة. على عكس الفيروسات ، فإنها تنتشر دون التطبيقات الأساسية. تصيب الدودة جهازًا من خلال ملف تم تنزيله أو اتصال شبكة. يمكن أن يتسبب أيضًا في حدوث عطل خطير في الجهاز وفقدان البيانات.

أحصنة طروادة

أحصنة طروادة ، أو أحصنة طروادة ، تتنكر في شكل تطبيقات برمجية مفيدة. ومع ذلك ، بمجرد التنزيل ، يمكنهم الوصول إلى البيانات الحساسة وتعديلها أو حظرها أو حذفها. قد يؤدي ذلك إلى إبطاء أداء الجهاز. على عكس الفيروسات والديدان ، لم يتم تصميم أحصنة طروادة لإعادة إنتاج نفسها.

برامج التجسس

تعمل برامج التجسس سرا على جهاز الكمبيوتر الخاص بك. وبدلاً من تعطيل الجهاز ببساطة ، فإنهم يوجهون المجرم إلى المعلومات الحساسة ويمكن أن يوفروا وصولاً عن بُعد إلى المعلومات الهامة مثل البيانات المالية. تسجل بعض برامج التجسس ضغطات المفاتيح للكشف عن كلمات المرور والمعلومات الشخصية.

البرامج الإعلانية

تم تصميم برامج الإعلانات المتسللة لجمع بيانات استخدام الكمبيوتر وعرض الإعلانات ذات الصلة. على الرغم من أنها ليست خطيرة دائمًا ، إلا أنها يمكن أن تسبب مشاكل جهازية في بعض الحالات. يمكن لبرامج الإعلانات المتسللة إعادة توجيهك إلى متصفحات غير آمنة وحتى إخفاء أحصنة طروادة أو برامج التجسس. بالإضافة إلى ذلك ، يمكن أن يؤدي عدد كبير من الإعلانات إلى إبطاء النظام بشكل ملحوظ.

برامج الفدية

يكتسب برنامج الفدية إمكانية الوصول إلى المعلومات الحساسة ، ويقوم بتشفيرها بحيث لا يتمكن المستخدم من الوصول إليها ، ثم يطالب بدفع نقدي مقابل البيانات. في أغلب الأحيان ، تكون هذه البرامج الضارة جزءًا من عملية خداع للتصيد الاحتيالي.

عادة ما يتم تحميلها عند النقر فوق ارتباط مخفي.

عادةً ما تتسلل البرامج الضارة إلى جهاز الكمبيوتر دون علم المستخدم من خلال استغلال نقاط الضعف في البرامج. لذلك ، يجب تحديث البرامج بانتظام لتقليل مخاطر مثل هذه التهديدات.

كيفية التعرف على البرامج الضارة؟

يمكن التعرف على البرامج الضارة بعلامات مثل:

- إبطاء جهاز الكمبيوتر. أحد الآثار الجانبية للبرامج الضارة هو إبطاء نظام التشغيل ، سواء عند تصفح الإنترنت أو عند استخدام التطبيقات المحلية. قد تشير أيضًا مروحة الكمبيوتر التي تعمل بكامل طاقتها إلى أن شخصًا آخر يستخدم موارد النظام. يحدث هذا عندما يتصل الكمبيوتر بشبكة من الروبوتات (أجهزة الكمبيوتر المصابة) ويستخدم لتنفيذ هجمات DDoS (رفض الخدمة الموزع) أو إرسال بريد عشوائي أو استخراج العملات المشفرة.

- ظهور إعلانات مزعجة على الشاشة. أنها مرتبطة ببرامج الإعلانات المتسللة. غالبًا ما تخفي النوافذ المنبثقة تهديدات أخرى غير مرئية. لذلك إذا رأيت إعلانًا يخبرك أنك فزت بجائزة ، فلا تنقر عليه – فقد يكون ذلك مكلفًا للغاية.

- تغيير إعدادات المتصفح. يمكن أن يؤدي تغيير الصفحة الرئيسية للمتصفح أو شريط أدوات جديد أو ملحقات أو مكونات إضافية إلى ظهور برامج ضارة. على الرغم من أن أسباب ذلك قد تختلف ، إلا أنه عادةً ما يعني أنك نقرت على نافذة منبثقة وقمت بتنزيل برنامج غير مرغوب فيه.

- إخفاقات النظام. يمكن أن تظهر على شكل تجميد الكمبيوتر أو شاشة الموت الزرقاء ، والمعروفة باسم BSOD (الشاشة الزرقاء للموت). هذا الأخير يحدث في نظام التشغيل ويندوز بعد خطأ “فادح”.

- برنامج مكافحة فيروسات توقف عن العمل ولا يمكنك إعادة تشغيله. يمكن تعطيله عن طريق البرامج الضارة التي تتسلل إلى جهاز الكمبيوتر الخاص بك ، مما يمنعك من حماية نفسك.

- مساحة القرص الضائعة. قد يكون هذا بسبب البرمجيات الخبيثة المختبئة على القرص الصلب الخاص بك.

- نشاط النظام المتزايد. على سبيل المثال ، يتصل حصان طروادة الذي يدخل الكمبيوتر بخادم الأوامر والتحكم (C & amp؛ C) الخاص بالمهاجم لتنزيل إصابة ثانوية ، عادةً ما تكون فيروسات الفدية. هذا يمكن أن يسبب ارتفاع في نشاط النظام. شبكات الروبوت وبرامج التجسس وأي تهديد آخر يتطلب الاتصال بخوادم C & amp؛ C لها نفس التأثير.

- فقدان الوصول إلى الملفات أو الكمبيوتر بأكمله. هذا العرض ينم عن وجود برامج الفدية. يعرّف المتسللون عن أنفسهم من خلال ترك ملاحظة على سطح المكتب أو تغيير الخلفية إلى مذكرة فدية. يشير هذا عادة إلى أن البيانات قد تم تشفيرها وأن هناك حاجة إلى فدية لفك تشفيرها.

ومع ذلك ، فإن البرامج الضارة ليست واضحة دائمًا. يمكن للبعض منهم الاختباء في أعماق الكمبيوتر والقيام بأنشطة غير قانونية دون أن يلاحظها أحد. لذلك ، يتطلب اكتشافها برامج موثوقة للأمن السيبراني.

كيف يمكنك حماية نفسك من البرامج الضارة؟

هناك عدة طرق للحماية من البرامج الضارة.

لهذا:

- انتبه لنطاق الموقع. إذا كان يبدو مريبًا (على سبيل المثال ، أخطاء نحوية ، أو أحرف متكررة أو مفقودة ، وما إلى ذلك) ، فمن الأفضل عدم زيارة الموقع.

- استخدم كلمات مرور قوية مع مصادقة متعددة العوامل.

- لا تفتح مرفقات البريد الإلكتروني الواردة من مرسلين غير معروفين.

- لا تنقر على النوافذ المنبثقة أثناء تصفح الويب.

- لا تنقر على روابط غير مألوفة لم يتم التحقق منها في رسائل البريد الإلكتروني والنصوص ورسائل الوسائط الاجتماعية.

- لا تقم بتنزيل البرامج من مواقع غير موثوق بها أو شبكات نقل ملفات مكافئة.

- استخدم التطبيقات الرسمية من Google Play و Apple App Store. تحقق أيضًا من التقييمات والمراجعات قبل تثبيت أي برنامج.

- قم بتنزيل وتثبيت برنامج مكافحة الفيروسات الذي يقوم بمسح ومنع التهديدات المختلفة من الدخول إلى جهازك.

- احتفظ بنسخة احتياطية من بياناتك بانتظام لتجنب فقد الملفات المهمة.

- تأكد من تحديث نظام التشغيل والمتصفح والمكونات الإضافية.

- إزالة جميع التطبيقات غير المستخدمة.

باتباع هذه النصائح ، يمكنك تجنب مجموعة كبيرة من أضرار البرامج الضارة.